Azure DNS Private Resolver는 VM 기반 DNS 서버를 배포하지 않고 온-프레미스 환경에서 Azure DNS 프라이빗 영역을 쿼리하거나 그 반대로 쿼리할 수 있는 새로운 서비스입니다.

작동 방식

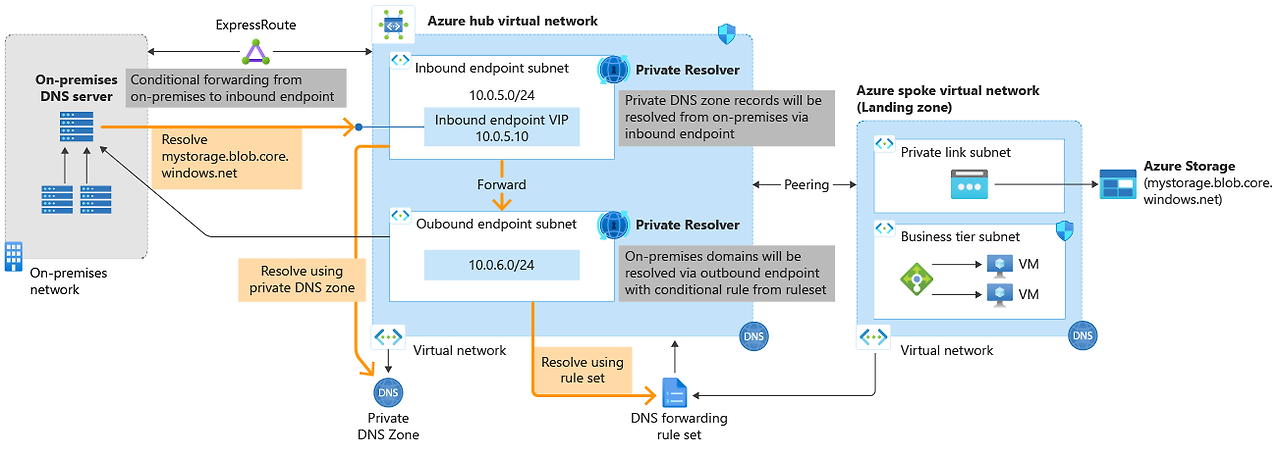

Azure DNS Private Resolver에는 Azure Virtual Network가 필요합니다. 가상 네트워크 내에서 Azure DNS Private Resolver를 만들면 DNS 쿼리의 대상으로 사용할 수 있는 하나 이상의 인바운드 엔드포인트가 설정됩니다. 확인자의 아웃바운드 엔드포인트는 구성하는 DNS 전달 규칙 집합을 기반으로 하여 DNS 쿼리를 처리합니다. 규칙 집합에 연결된 네트워크에서 시작된 DNS 쿼리는 다른 DNS 서버에 보낼 수 있습니다.

Azure DNS Private Resolver를 사용하기 위해 VM(가상 머신)의 DNS 클라이언트 설정을 변경할 필요가 없습니다.

Azure DNS Private Resolver를 사용할 때의 DNS 쿼리 프로세스는 다음과 같이 요약됩니다.

- 가상 네트워크의 클라이언트에서 DNS 쿼리를 실행합니다.

- 이 가상 네트워크에 대한 DNS 서버가 사용자 지정되면 쿼리를 지정된 IP 주소로 전달합니다.

- 기본(Azure 제공) DNS 서버가 가상 네트워크에 구성되어 있고 동일한 가상 네트워크에 연결된 프라이빗 DNS 영역이 있는 경우 이러한 영역을 참조합니다.

- 쿼리가 가상 네트워크에 연결된 프라이빗 DNS 영역과 일치하지 않는 경우 DNS 전달 규칙 집합에 대한 가상 네트워크 링크를 참조합니다.

- 규칙 집합 링크가 없는 경우 Azure DNS를 사용하여 쿼리를 확인합니다.

- 규칙 집합 링크가 있는 경우 DNS 전달 규칙을 평가합니다.

- 접미사가 일치하는 경우 쿼리를 지정된 주소로 전달합니다.

- 여러 항목이 일치하는 경우 가장 긴 접미사를 사용합니다.

- 일치하는 항목이 없는 경우 DNS 전달을 수행하지 않고 Azure DNS를 사용하여 쿼리를 확인합니다.

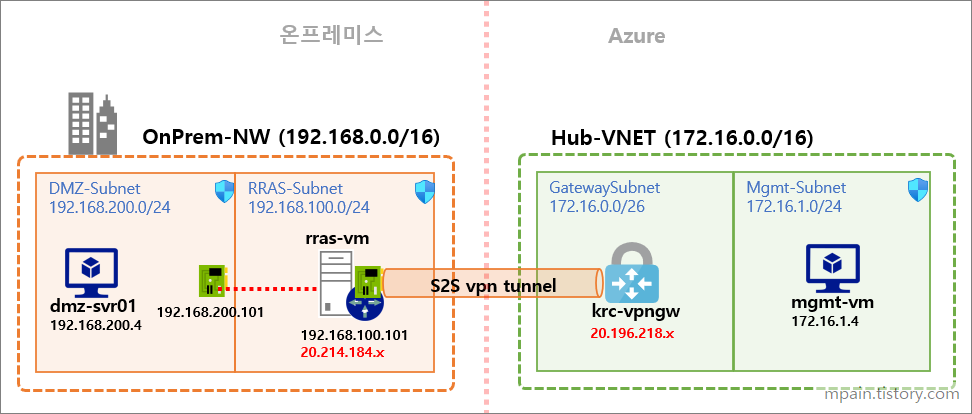

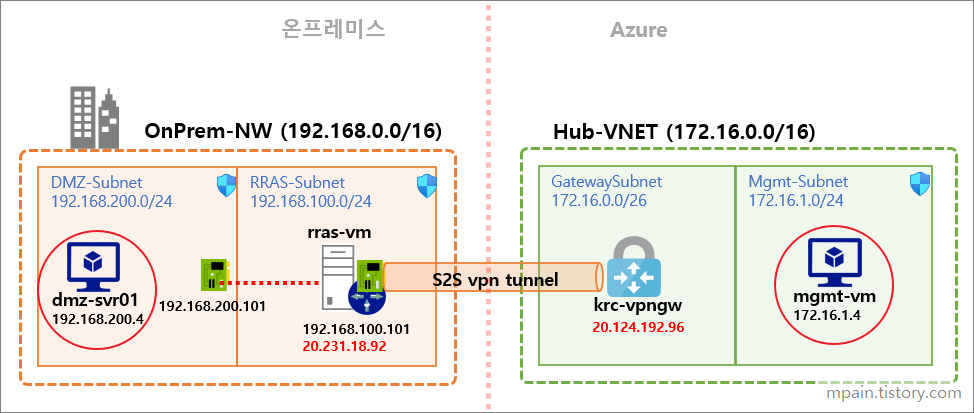

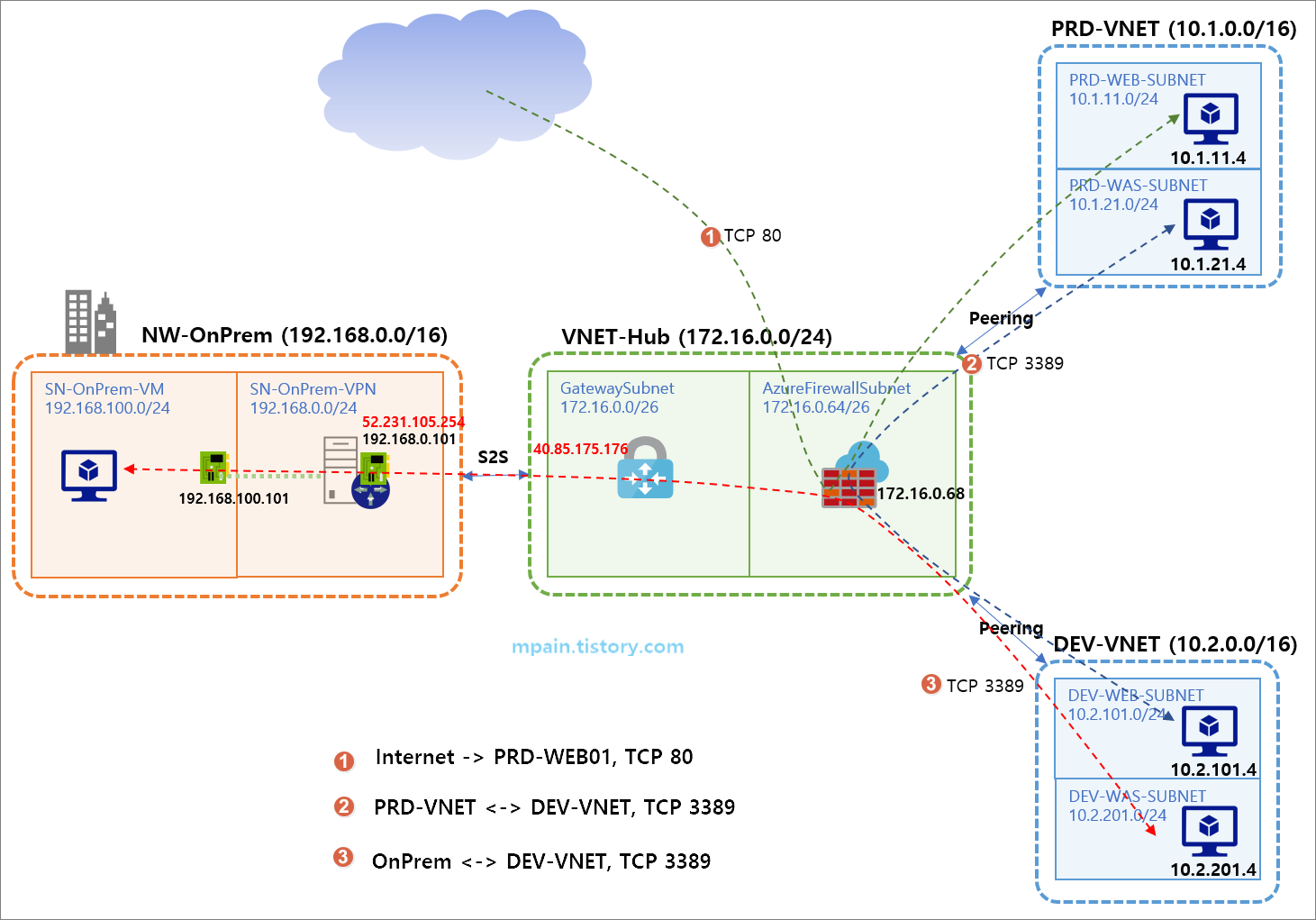

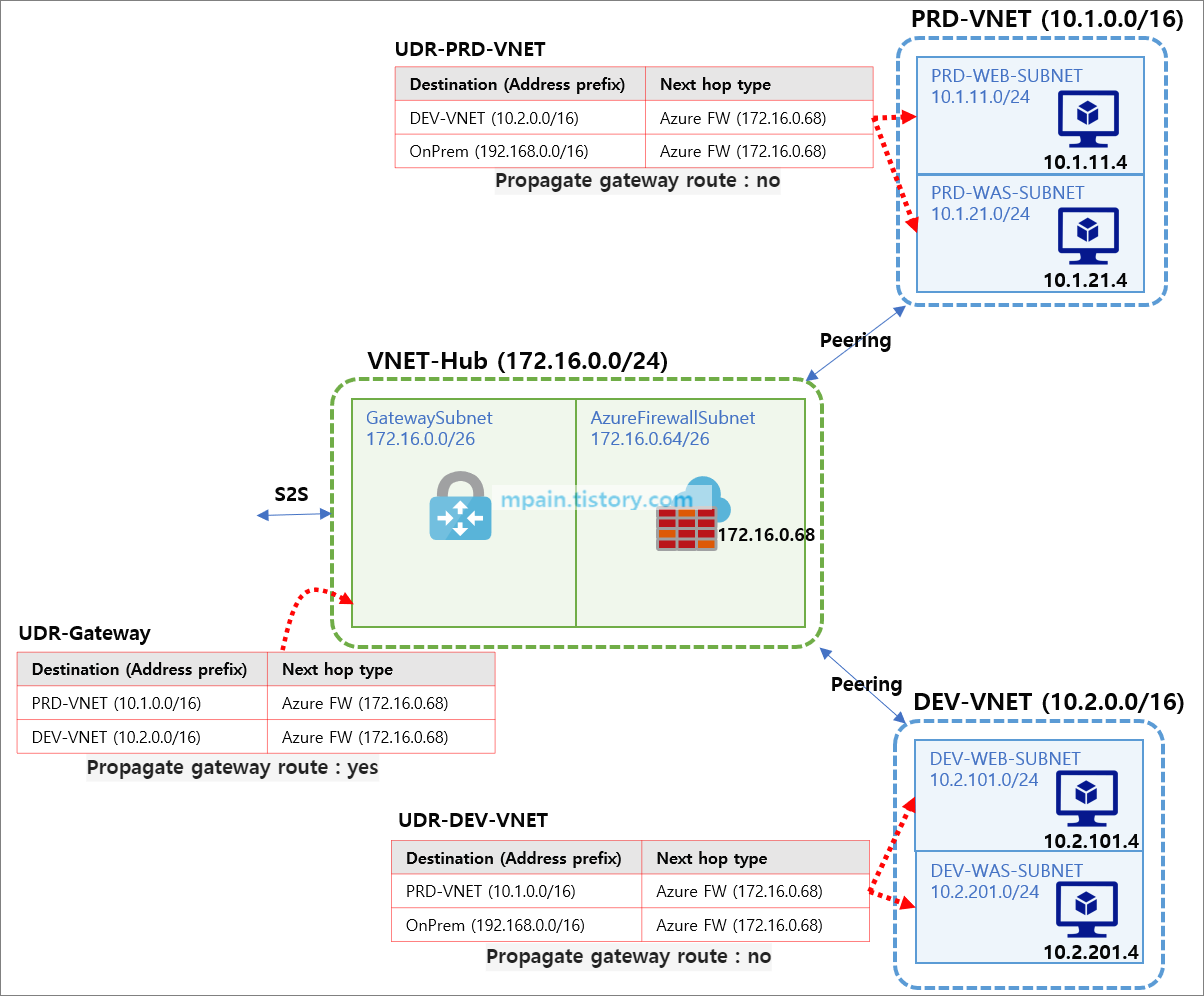

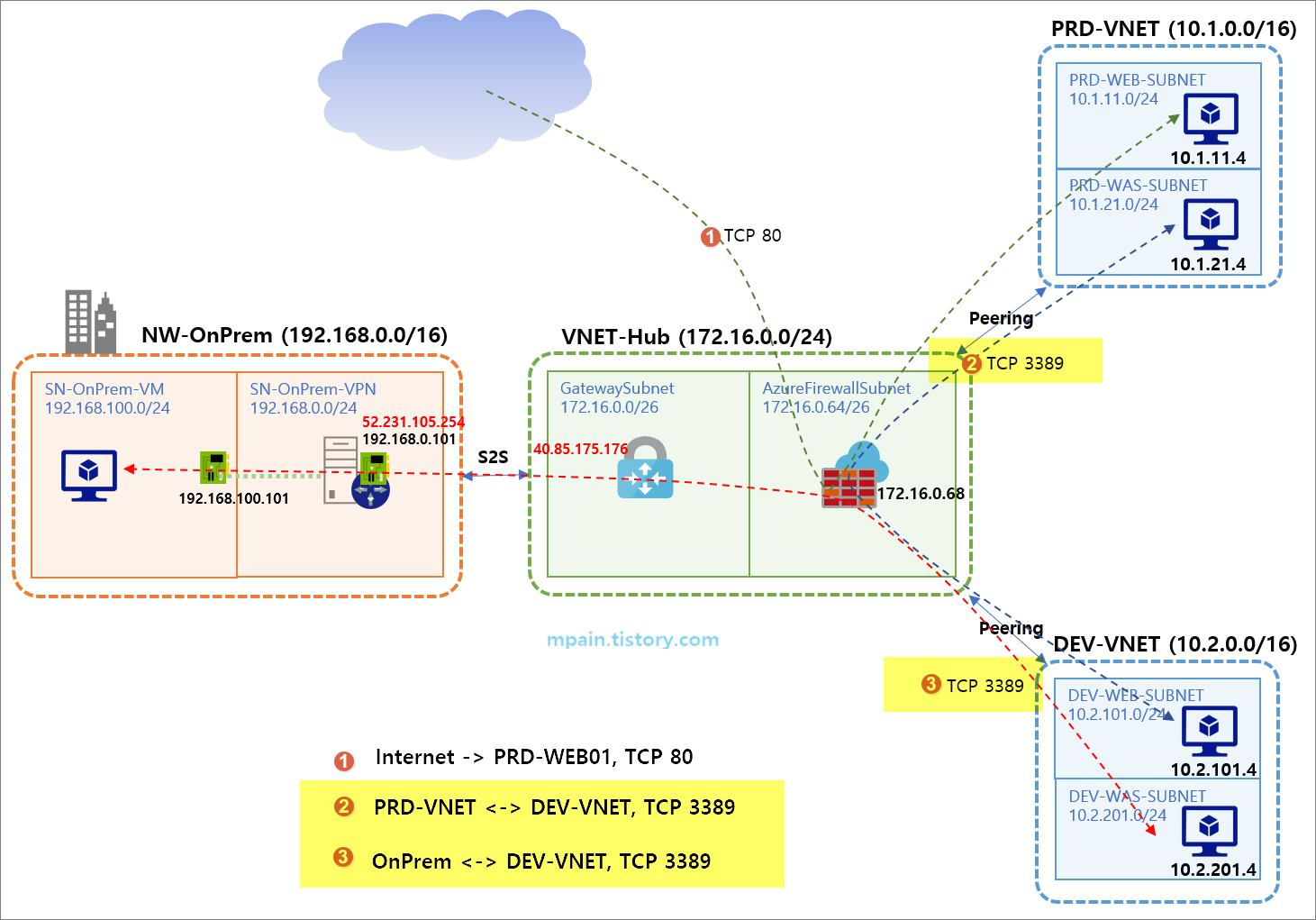

Azure DNS Private Resolver 아키텍처는 다음 그림에 요약되어 있습니다. Azure 가상 네트워크와 온-프레미스 네트워크 간의 DNS 확인에는 Azure ExpressRoute 또는 VPN이 필요합니다.

그림 1: Azure DNS Private Resolver 아키텍처

프라이빗 DNS 확인자를 만드는 방법에 대한 자세한 내용은 다음을 참조하세요.

- 빠른 시작: Azure Portal을 사용하여 Azure DNS Private Resolver 만들기

- 빠른 시작: Azure PowerShell을 사용하여 Azure DNS Private Resolver 만들기

Azure DNS Private Resolver의 이점

Azure DNS Private Resolver에서 제공하는 이점은 다음과 같습니다.

- 완전 관리형: 기본 제공 고가용성, 영역 중복성

- 비용 절감: 운영 비용을 절감하고, 기존 IaaS 솔루션 가격의 일부로 실행합니다.

- 프라이빗 DNS 영역에 대한 프라이빗 액세스: 온-프레미스에서 조건부로 전달합니다.

- 확장성: 엔드포인트별 고성능

- DevOps 친숙한 기능: Terraform, ARM 또는 Bicep을 사용하여 파이프라인을 빌드합니다.

국가별 가용성

지역별 Azure 제품 - Azure DNS를 참조하세요.

데이터 보존

Azure DNS Private Resolver는 확인자를 배포한 지역에서 고객 데이터를 이동하거나 저장하지 않습니다.

DNS 확인자 엔드포인트 및 규칙 집합

이 문서에서는 해결 프로그램 엔드포인트 및 규칙 집합에 대한 요약을 제공합니다. 엔드포인트 및 규칙 집합에 대한 자세한 내용은 Azure DNS Private Resolver 엔드포인트 및 규칙 집합을 참조하세요.

인바운드 엔드포인트

인바운드 엔드포인트를 사용하면 프라이빗 가상 네트워크 주소 공간의 일부인 IP 주소를 통해 온-프레미스 또는 다른 프라이빗 위치에서 이름을 확인할 수 있습니다. 온-프레미스에서 Azure 프라이빗 DNS 영역을 확인하려면 인바운드 엔드포인트의 IP 주소를 온-프레미스 DNS 조건부 전달자에 입력합니다. 온-프레미스 DNS 조건부 전달자는 가상 네트워크에 대한 네트워크 연결이 있어야 합니다.

인바운드 엔드포인트에는 프로비저닝된 VNet의 서브넷이 필요합니다. 서브넷은 Microsoft.Network/dnsResolvers에만 위임할 수 있으며 다른 서비스에는 사용할 수 없습니다. 인바운드 엔드포인트에서 받은 DNS 쿼리는 Azure로 들어갑니다. 자동 등록 또는 Private Link 사용 서비스를 사용하는 VM을 포함하여 프라이빗 DNS 영역이 있는 시나리오에서 이름을 확인할 수 있습니다.

참고

인바운드 엔드포인트에 할당된 IP 주소는 정적 또는 동적일 수 있습니다. 자세한 내용은 정적 및 동적 엔드포인트 IP 주소를 참조 하세요.

아웃바운드 엔드포인트

아웃바운드 엔드포인트를 사용하면 이름 확인을 조건부로 Azure에서 온-프레미스, 다른 클라우드 공급자 또는 외부 DNS 서버로 전달할 수 있습니다. 이 엔드포인트에는 해당 서브넷에서 실행되는 다른 서비스가 없고 Microsoft.Network/dnsResolvers에만 위임할 수 있는 프로비전된 VNet의 전용 서브넷이 필요합니다. 아웃바운드 엔드포인트에 보낸 DNS 쿼리는 Azure에서 나갑니다.

가상 네트워크 링크

가상 네트워크 링크는 DNS 전달 규칙 집합을 사용하여 아웃바운드 엔드포인트에 연결된 가상 네트워크에 대한 이름 확인을 사용하도록 설정합니다. 1:1 관계입니다.

DNS 전달 규칙 집합

DNS 전달 규칙 집합은 하나 이상의 아웃바운드 엔드포인트에 적용하거나 하나 이상의 가상 네트워크에 연결할 수 있는 DNS 전달 규칙(최대 1000개) 그룹입니다. 1:N 관계입니다. 규칙 집합은 특정 아웃바운드 엔드포인트와 연결됩니다. 자세한 내용은 DNS 전달 규칙 집합을 참조하세요.

DNS 전달 규칙

DNS 전달 규칙에는 조건부 전달에 사용할 하나 이상의 대상 DNS 서버가 포함되며 다음으로 표시됩니다.

- 도메인 이름

- 대상 IP 주소

- 대상 포트 및 프로토콜(UDP 또는 TCP)

제한 사항

현재 Azure DNS Private Resolver에 적용되는 제한은 다음과 같습니다.

DNS 프라이빗 확인자1

| 구독당 DNS 프라이빗 확인자 | 15 |

| DNS 프라이빗 확인자당 인바운드 엔드포인트 | 5 |

| DNS 프라이빗 확인자당 아웃바운드 엔드포인트 | 5 |

| DNS 전달 규칙 집합당 전달 규칙 | 1000 |

| DNS 전달 규칙 집합당 가상 네트워크 링크 | 500 |

| DNS 전달 규칙 집합당 아웃바운드 엔드포인트 | 2 |

| 아웃바운드 엔드포인트당 DNS 전달 규칙 집합 | 2 |

| 전달 규칙당 대상 DNS 서버 | 6 |

| 엔드포인트당 QPS | 10,000 |

1 포털이 업데이트될 때까지 Azure Portal에서 다른 한도가 적용될 수 있습니다. PowerShell을 사용하여 가장 최근 한도까지 요소를 프로비전합니다.

가상 네트워크 제한 사항

가상 네트워크와 관련된 제한 사항은 다음과 같습니다.

- 암호화가 사용하도록 설정된 VNet은 Azure DNS Private Resolver를 지원하지 않습니다.

- DNS 확인자는 DNS 확인자와 동일한 지역의 가상 네트워크만 참조할 수 있습니다.

- 가상 네트워크는 여러 DNS 확인자 간에 공유할 수 없습니다. 단일 가상 네트워크는 단일 DNS 확인자에서만 참조할 수 있습니다.

서브넷 제한 사항

DNS 확인자에 사용되는 서브넷에 대한 제한 사항은 다음과 같습니다.

- 서브넷은 최소 /28 주소 공간 또는 최대 /24 주소 공간이어야 합니다. /28 서브넷은 현재 엔드포인트 한도를 수용하기에 충분합니다. /27에서 /24까지의 서브넷 크기는 이러한 한도가 변경되는 경우 유연성을 제공할 수 있습니다.

- 서브넷은 여러 DNS 확인자 엔드포인트 간에 공유할 수 없습니다. 단일 서브넷은 단일 DNS 확인자 엔드포인트에서만 사용할 수 있습니다.

- DNS 확인자 인바운드 엔드포인트에 대한 모든 IP 구성은 동일한 서브넷을 참조해야 합니다. 단일 DNS 확인자 인바운드 엔드포인트에 대한 IP 구성은 여러 서브넷을 포함할 수 없습니다.

- DNS 확인자 인바운드 엔드포인트에 사용되는 서브넷은 부모 DNS 확인자에서 참조하는 가상 네트워크 내에 있어야 합니다.

- 서브넷은 Microsoft.Network/dnsResolvers에만 위임할 수 있으며 다른 서비스에는 사용할 수 없습니다.

아웃바운드 엔드포인트 제한 사항

아웃바운드 엔드포인트에 대한 제한 사항은 다음과 같습니다.

- DNS 전달 규칙 집합과 그 아래의 가상 네트워크 링크가 삭제되지 않으면 아웃바운드 엔드포인트를 삭제할 수 없습니다.

규칙 집합 제한

- 규칙 집합은 최대 1000개의 규칙을 가질 수 있습니다.

- 규칙 집합의 교차 테넌트 연결은 지원되지 않습니다.

기타 제한 사항

- IPv6 사용 서브넷은 지원되지 않습니다.

- DNS Private Resolver는 Azure ExpressRoute FastPath를 지원하지 않습니다.

- DNS Private Resolver는 Azure Lighthouse와 호환되지 않습니다.

- Azure Lighthouse가 사용 중인지 확인하려면 Azure Portal에서 서비스 공급자를 검색하고 서비스 공급자 제품을 선택합니다.

다음 단계

- Azure PowerShell 또는 Azure Portal을 사용하여 Azure DNS Private Resolver를 만드는 방법을 알아봅니다.

- Azure DNS Private Resolver를 사용하여 Azure 및 온-프레미스 도메인을 확인하는 방법을 이해합니다.

- Azure DNS Private Resolver 엔드포인트 및 규칙 집합에 대해 알아봅니다.

- 프라이빗 해결 프로그램을 사용하여 DNS 장애 조치(failover) 설정 방법 알아보기

- 프라이빗 해결 프로그램을 사용하여 하이브리드 DNS를 구성하는 방법을 알아봅니다.

- Azure의 몇 가지 다른 주요 네트워킹 기능을 알아봅니다.

- 학습 모듈: Azure DNS 소개

'IT이야기 > Azure' 카테고리의 다른 글

| Azure에 Palo Alto VM 시리즈 배포 (0) | 2024.10.18 |

|---|---|

| Azure Private DNS (0) | 2024.10.18 |

| 애플리케이션 보안 그룹 (0) | 2024.10.18 |

| Private Link (0) | 2024.10.18 |

| 네트워크 보안 그룹 (0) | 2024.10.18 |